WAFとは? その意味と企業ホームページのセキュリティへのメリットを簡単に解説!

更新日:2025.04.11

昨今、企業ホームページを狙ったサイバー攻撃は激化の一途をたどっており、中小企業といえどもその例外ではなくなっています。

そこで、企業ホームページ(HP) をSQLインジェクションやクロスサイトスクリプティングなどのサイバー攻撃から守る有効な手段として、WAF(Web・アプリケーション・ファイアウォール)が注目されています。

WAFの仕組みや導入のメリットを、セキュリティの初心者にもわかりやすく解説します。

目次

[非表示]

- WAFとは何か?

- 近年、中小企業を狙ったサイバー攻撃が増加している

- 大企業を攻撃するときの踏み台として、中小企業が狙われる

- サイバー攻撃の被害で個人情報が流出してしまうと、どうなるのか?

- SQLインジェクションとは?

- クロスサイトスクリプティングとは?

- Webアプリケーションの脆弱性を100%解消するのは、不可能に近い

- WAFの仕組みとは?

- WAFのメリットとは?

- WAFとファイアウォールのちがいとは?

- WAFとIPS(侵入防止システム)のちがいとは?

- WAFとSSLのちがいとは何か?

- これまでWAFが普及しなかった理由とは何か?

- 近年になって、運用しやすく安価なクラウド型のWAFが登場した

- サイバー攻撃から自社のホームページを守るためには、できるだけ早めにWAFを導入すべき

- おりこうブログなら、WAFとIPS・SSLで守られたホームページを簡単に開設・リニューアルできる

- あわせて読みたい記事

- 業務効率化・マーケティング強化に役立つAIチャットボットなら「DSチャットボット」

WAFとは何か?

WAFとはWeb Application Firewall(Web・アプリケーション・ファイアウォール)の略で、ホームページなどのWebアプリケーションの保護に特化したセキュリティ対策のことです。

「ワフ」とも呼ばれます。

WAFを企業ホームページに導入することでSQLインジェクションや、クロスサイトスクリプティングなどのサイバー攻撃を検知し、サイトを防衛できます。

近年、中小企業を狙ったサイバー攻撃が増加している

サイバー攻撃を受けた会社のうち、中小企業が占める割合は最多

「サイバー攻撃が危険だなんて言うけど、ターゲットは大企業がほとんどでしょ? 中小企業のウチには関係ないよ」と思われている方も多いのではないでしょうか?

しかし、実は昨今、中小企業をターゲットとしたサイバー攻撃が激増しているのです。

シマンテックの「攻撃者は標的企業の規模を問わない」というレポートによれば、サイバー攻撃を受けた会社のうち中小企業が占める割合は年々増加しており、2015年には従業員250人以下の小規模企業が43%でトップを占めています。

従業員10名の小さな会社にも被害が… セキュリティが弱い中小企業が集中的に狙われる

実際、2016年の産経WESTの記事では従業員数10名の中小企業がサイバー攻撃の標的となり、1900人を超える顧客情報が流出してしまった事件が取り上げられています。

記事のなかで、情報セキュリティに詳しい立命館大学・情報理工学部の上原哲太郎教授は「中小企業の方がセキュリティ対策が甘い。だから狙われる」とのコメントを寄せています。

大企業を攻撃するときの踏み台として、中小企業が狙われる

大企業とちがって、セキュリティの甘い中小企業は踏み台として利用しやすい

ただ「ウチには攻撃者が欲しがるような情報はないよ」と感じている方もいるかもしれません。

ですが、みなさんの取引先の大企業が抱えている情報はどうでしょうか?

最近、大企業の顧客情報や営業機密を得るために、そこと取引している中小企業を踏み台にして侵入するケースが多発しているのです。

大企業のセキュリティが堅牢で容易に侵入できなくても、中小企業ならセキュリティ対策が不十分であるケースが多く攻めやすいからです。

踏み台にされたことが発覚した場合、取引先との信頼関係が崩壊してしまう

よって、中小企業が自社のセキュリティをおろそかにしたばかりに、取引先の大企業の顧客情報や営業機密が流出してしまう危険性があります。

その場合、自社は攻撃を受けた被害者であるにもかかわらず、取引先の情報流出を招いた加害者として扱われてしまいます。

これまで努力して築き上げてきた取引先との信頼関係は崩壊し、取引の打ち切りとなるケースもありうるでしょう。

取引先をその大企業に依存している場合は、倒産の危機にもなりかねません。

なお、サイバー攻撃に有効なWAFやIPS、SSLなどの基本的なセキュリティ対策について詳しく知りたい方は、以下の資料もございますので、ぜひご活用ください。

サイバー攻撃の被害で個人情報が流出してしまうと、どうなるのか?

企業ホームページを狙った |

企業ホームページをターゲットにしたサイバー攻撃には、どのような手段があるのでしょうか?

特に被害数が多く代表的な手法である、SQLインジェクションとクロスサイトスクリプティングについてご説明します。

SQLインジェクションとは?

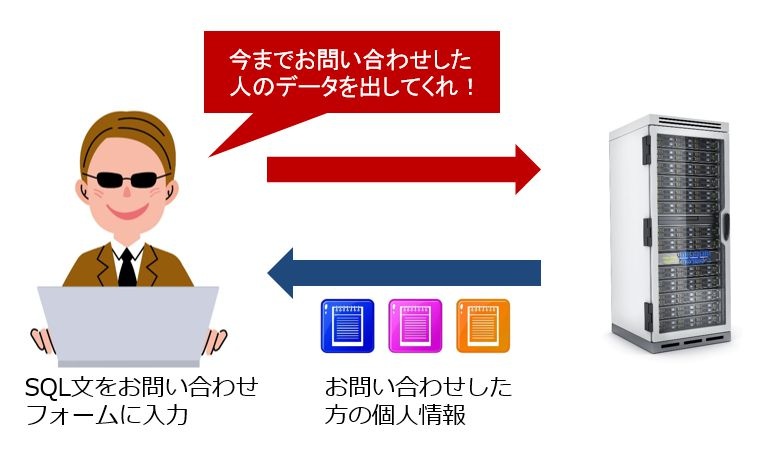

SQLインジェクションでは、お問い合わせフォームなどにSQL文を混ぜて送信し、データベースの顧客情報を丸ごと盗み見る

企業ホームページのメールフォームなどを介してお問い合わせしたお客様のお名前・ご住所・電話番号などの個人情報は、データベースに保管されます。

SQLインジェクションとは、お問い合わせフォームやログイン画面のID・パスワードの入力欄にSQL文を混ぜて送信(インジェクション、injection)することで、データベースを不正に操作する攻撃手段です。

SQL(Structured Query Language)は、データベースを操作するための言語なので、想定していないSQL文を流し込まれたデータベースは命令に従ってしまい、蓄積した顧客情報を攻撃者に提供してしまいます。

SQLインジェクションの図

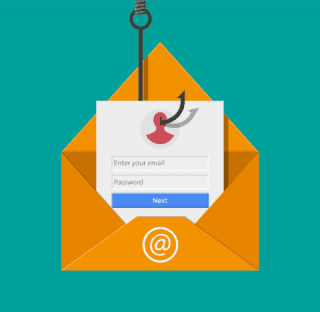

SQLインジェクションではWebページが改ざんされ、フィッシングサイトへ訪問者を誘導されることもある

あるいは、SQLインジェクションを利用してサーバー上のファイルを書き換えることでWebページを改ざんされることもあります。

この場合、訪問者をフィッシングサイトに誘導したり、ウィルスに感染させたりといった被害が予想されます。

クロスサイトスクリプティングとは?

クロスサイトスクリプティングでは、悪意のあるスクリプトをお問い合わせフォームなどから入力してホームページを改ざんする

SQLインジェクションと双璧をなす、企業ホームページの脆弱性を突いた攻撃手段として、クロスサイトスクリプティング(Cross Site Scripting、XSS)があります。

クロスサイトスクリプティングはお問い合わせフォームに悪意のあるスクリプト(JavaScriptなど)を入力して、ホームページを改ざんする攻撃手段です。

典型的なクロスサイトスクリプティングの手法

・埋め込んだスクリプトを利用して、訪問者のcookie(クッキー)情報を盗み取り、各種サービスのログインID・パスワードを盗みとる(セッションハイジャック)

※cookieとは訪問者のログインIDやパスワードなどのアカウント情報を保存する仕組みのことです。

たとえば、ネットショップなどで一度ログインすると、2回目以降にそのサイトを訪れたときに再度ID・パスワードを入力しなくても、ログイン状態になっていることがあると思います。これはcookieがID・パスワードを保存しているため起こる現象です。

もしcookie情報が第三者に盗まれてしまうと、他者が自分になりすましてネットショップやWebメールサービスなどにログインする危険性があります。

・ホームページを改ざんし、訪問者の個人情報を盗みとることを目的した偽ページ(フィッシングページ)を設置する

クロスサイトスクリプティングを受けると、実際はサイバー攻撃の被害者であるにもかかわらず、加害者として扱われてしまう

クロスサイトスクリプティングの被害の深刻な点は、個人情報を盗まれた人々からすると侵入・改ざんを受けたホームページを運営している会社にだまされて、個人情報を流出されたように見える点です。

つまり、実際は自社が被害者であるにもかかわらず、加害者として扱われてしまうのです。

クロスサイトスクリプティングによる情報流出が発生すると、甚大なクレームが発生し、会社の社会的な信頼も失われてしまいます。

Webアプリケーションの脆弱性を100%解消するのは、不可能に近い

人の手で脆弱性を完全に排除することは困難で、最も普及しているCMSでも150万件以上の被害にあっている

SQLインジェクションもクロスサイトスクリプティングも、ホームページの脆弱性(セキュリティ上の欠陥)を狙った攻撃手法です。

CMS(簡単にホームページを作成できるシステム)などのWebアプリケーションは人の手で作られている以上、脆弱性を完全に排除することはできません。

2017年の2月には、最もポピュラーなCMSであるWordPressがSQLインジェクションやクロスサイトスクリプティングのターゲットにされ、改ざんされたページは合計150万件にも及びました。

SQLインジェクションやクロスサイトスクリプティングは防ぐのが困難だが、近年有効な対策としてWAFが注目されている

また、発見された脆弱性をWebアプリケーションの提供者がプログラミングで塞ごうとしても、修正には多大な時間がかかるのでその間に被害を受けつづけてしまいます。

ちなみに、このような脆弱性が修正されるまでのタイムラグを利用して攻撃をかける手法のことを、ゼロデイ攻撃と呼びます。

以上のように、SQLインジェクションもクロスサイトスクリプティングも深刻な被害をもたらし、なおかつ対策しづらいという特徴を持ったサイバー攻撃です。

しかし、近年になってSQLインジェクションやクロスサイトスクリプティングを防ぐ有効な手段としてWAFが注目されています。

なお、サイバー攻撃に有効なWAFやIPS、SSLなどの基本的なセキュリティ対策について詳しく知りたい方は、以下の資料もございますので、ぜひご活用ください。

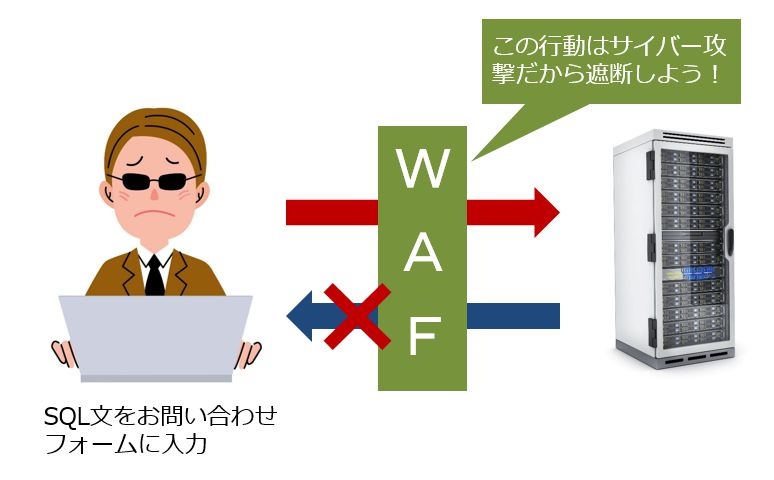

WAFの仕組みとは?

WAFは企業ホームページへのアクセスを常にリアルタイムで監視します。

そこで、SQLインジェクションやクロスサイトスクリプティングを仕掛けるような動きを攻撃者が試みると「これはサイバー攻撃の可能性が高い」とWAFが自動的に判断し、通信を遮断してくれます。

ちなみに、これまでのサイバー攻撃の手法から分析した攻撃パターンの情報をシグネチャ(signature)と呼びます。

シグネチャをもとに攻撃を検知して、自動的に防御するのがWAFの仕組みです。

WAFの仕組み

WAFのメリットとは?

WAFの大きなメリットは、ホームページに予期していない脆弱性が潜んでいたとしても、攻撃パターンを読み取ってアタックを未然に防いでくれる点です。

また、脆弱性を修正されるまでのタイムラグにゼロデイ攻撃を受けつづけるリスクも減少します。

WAFを導入することで、ホームページのセキュリティが格段に向上します。

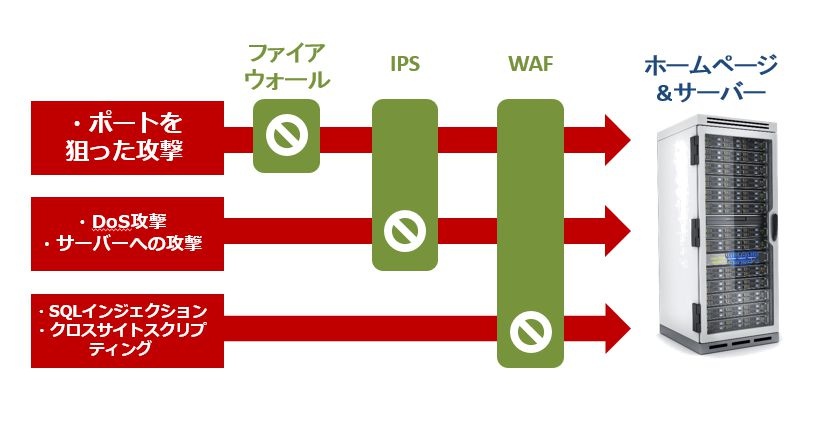

WAFとファイアウォールのちがいとは?

WAFとファイアウォールは役割や効果がまったくちがう

WAFはウェブ・アプリケーション・ファイアウォールの略です。

しかし、WAFの役割は通常のファイアウォールとは全く別物と考えていただいたほうがよいでしょう。

まず、通常のファイアウォールとはどういったものかを確認します。

ファイアウォールはデータ通信の出入り口(ポート)を制御し、不正アクセスを防止する

ファイアウォールは、外部ネットワークと内部ネットワークの間に立ち、その通信を監視して不正アクセスをブロックする、いわば防火壁です。

ネットワークを介したデータのやり取りは、ポートと呼ばれる出入り口をとおしておこなわれています。

もし、使ってもいない不要なポートが開いたままになっていると、攻撃者の侵入に利用されてしまいます。

そこで、不要なポートをきちんと閉じるなどの制御をおこない、内部ネットワークのセキュリティを高めるのがファイアウォールの役割です。

ファイアウォールでは、SQLインジェクションやクロスサイトスクリプティングは防止できない

ここでひとつ注意点があります。

ファイアウォールはあくまでポート、入り口を監視するものなので、通信の中身まではチェックしません。

したがって、通常の通信を装って攻撃を仕掛けるSQLインジェクションやクロスサイトスクリプティングは、ファイアウォールでは防げないのです。

そのため、ファイアウォールを導入していればWAFは不要である、ということにはなりません。

WAFとIPS(侵入防止システム)のちがいとは?

WAFやファイアウォールとは異なるセキュリティ対策 IPS(侵入防止システム)

WAFや通常のファイアウォールとは別のセキュリティ対策として、IPS(Instruction Prevention System、侵入防止システム)があります。

WAFやファイアウォールに加えてIPSを併用することで、より強固なセキュリティ体制が構築できます。

ファイアウォールでは、外部に開かれているホームページやWebサーバーへの攻撃は防げない

ポート(出入り口)を制御して外部からの侵入を防ぐファイアウォールですが、企業ホームページを設置しているWebサーバーなどは、外部からのアクセスを前提として常時ポートが開かれています。

そのため、ファイアウォールでは企業ホームページやWebサーバーを狙った攻撃は防止できないのです。

Webサーバーに大量のアクセスを送りつけるDoS攻撃は、ファイアウォールだけでは防止できない

Webサーバーを狙った典型的な攻撃方法に、DoS(Denial Of Service)攻撃があります。

これは企業ホームページやWebサーバーに大量のアクセス(トラフィック)を送りつけて負荷をかけ、Webサーバーをダウンに追い込むという攻撃手法です。

ちなみに、複数のコンピューターからDoS攻撃が行われる場合は、DDoS(Distributed Denial of Service)攻撃と呼ばれます。

サーバーが停止し、企業ホームページに訪問者がアクセスできない状況が長く続けば大きな機会損失となりますが、ファイアウォールではDoS攻撃は防げません。

IPSは通信をリアルタイムで監視して、不正なアクセスを自動的に遮断する

そこで、有効な対策となるのがIPSです。

IPSはリアルタイムで通信を監視し、DoS攻撃などの不正なアクセスを検出すると通信を遮断できます。

IPSの導入でファイアウォール単体よりも、より幅広いセキュリティ対策が可能になります。

IPSとWAFを組み合わせて、多層防御の体制を整えることが重要

ただし、IPSでもSQLインジェクションやクロスサイトスクリプティングのようなWebアプリケーション自体を狙った攻撃は防げません。

企業ホームページのセキュリティ対策では複数の手段を組み合わせて、多層防御の体制を整えることが安心につながります。

ファイアウォール、IPS、WAFの多層防御の仕組み

WAFとSSLのちがいとは何か?

企業ホームページのセキュリティ強化では、SSLも有力な対策手段

ホームページのセキュリティ強化ではWAFとは別に、SSL(Secure Sockets Layer)という言葉を耳にすることも多いと思います。

それではWAFとSSLは何がちがうのでしょうか?

ホームページ自体をサイバー攻撃から守るのがWAF、訪問者を守るのがSSL

簡単に言うと、WAFとSSLでは保護する対象がちがいます。

先述のとおり、WAFはSQLインジェクションやクロスサイトスクリプティングなどの攻撃によるデータベースの不正操作やホームページの改ざんを防止します。

つまり、ホームページを守るのがWAFの役割です。

それに対し、SSLは訪問者とホームページ間の通信を暗号化することで、訪問者が問合せフォームに入力した情報やcookieを第三者が盗聴・傍受することを防ぎます。

つまり、WAFがサイバー攻撃からホームページ自体を守るのに対し、SSLはアクセスする訪問者を守るものだといえます。

SSLの仕組みのイメージ図

※さらに、GoogleはSSL化されてURLがhttpsになっているページを検索結果上で優遇するとの公式発表を出しています。

SSL化にはセキュリティ向上だけでなく、SEO(検索エンジン最適化)対策の効果も見込めます。

SEO対策について、さらに詳しく知りたい方は以下のページをご覧ください。

※なお、弊社では月額5,500円から手軽に使えるAIチャットボット「DSチャットボット」を提供しています。電話対応の削減などの業務効率化や、訪問者の顧客満足度向上、コンバージョン率アップなどに役立つツールですので、ご興味のある方はぜひ以下から詳細をご覧ください。

企業ホームページと訪問者(お客様)の安全を守るには、WAFとSSLを両方導入するのが望ましい

よって、WAFとSSLは目的と守備範囲が異なるので「どちらか一方だけ入れておけば安心」というものではありません。

よりセキュリティを強化して訪問者(お客様)の個人情報をしっかりと守るには、WAFとSSL(特に独自SSL)を両方導入することをお勧めいたします。

※SSLについては、以下のページでさらに詳しく解説していますので、ぜひこちらもご覧ください。

これまでWAFが普及しなかった理由とは何か?

セキュリティ上のメリットが大きいWAFですが、導入する会社はこれまで一部の大企業に限られており、あまり普及が進んでいなかったのが実情でした。

これまでのWAFはさまざまな点で導入のハードルが高かったので、普及が阻害されていたのです。

- 攻撃パターンを把握するためのブラックリストファイルを自社で常に更新しなければならない

- ブラックリストファイルの更新などをスムーズにおこなうためには、セキュリティエンジニアを自社で雇用する必要がある

- 百万~数百万円の初期費用と、年間数十万円にもなるサポート料金が必要でコストが高い

これらの理由から、一部の大企業を除いて、セキュリティ上のメリットが大きいとは理解していても、WAFの導入に二の足を踏む会社・団体が大半でした。

近年になって、運用しやすく安価なクラウド型のWAFが登場した

しかし、そのような状況が近年になって劇的に改善されました。

クラウド型のWAFが登場したのです。

【クラウド型WAFのメリット】

- ブラックリストファイルの更新などはWAFの提供会社がおこない、常に最新の状態に保たれる

- そのため、自社でWAFをメンテナンスする必要がないので、セキュリティエンジニアを雇う必要がない

- クラウド型なので、従来型よりもコストが圧倒的に安い

以上のような特徴を持ったクラウド型WAFをご利用いただければ、中小企業でもコストを抑えてホームページのセキュリティを強化できます。

サイバー攻撃から自社のホームページを守るためには、できるだけ早めにWAFを導入すべき

サイバー攻撃によって顧客情報流出などの自体を招いてしまうと、会社の信頼性は失墜してしまい、単純な金額だけでは計りきれない深刻なダメージが発生します。

また、自社のみならずお客様や取引先様にも多大な迷惑をかけてしまいます。

それらの損害を未然に防止するためにも、できるだけ早く企業ホームページへWAFを導入することをお勧めいたします。

おりこうブログなら、WAFとIPS・SSLで守られたホームページを簡単に開設・リニューアルできる

弊社の企業向けホームページ作成ソフト・おりこうブログではサイトをWAFで保護するプランもご用意しております。

WAFの設定や提供会社との手続きなどの、煩雑で難しい作業はすべて弊社側で代行しますので、手間をかけずにホームページのセキュリティを強化できます。

さらに、WAFだけでなく、ファイアウォールと独自SSL(常時SSL)による保護もセットでご提供しますので、お客様により安心してホームページへ訪問していただけます。

すでにホームページをお持ちのお客様については、現在のページの内容を弊社側で移行するサービスもありますので、手間をかけずにリニューアルが可能です。

「ホームページのセキュリティを強化したいけど、何をすればいいのかわからない…」という方は、ぜひおりこうブログでのホームページ開設・リニューアルをご検討ください。

TEL.050-3802-4848